Wirtualna sieć prywatna, w skrócie VPN, to sieć wirtualna i w przeciwieństwie do sieci domowej, różne urządzenia końcowe w sieci VPN nie są fizycznie połączone ze sobą ani z centralnym routerem.

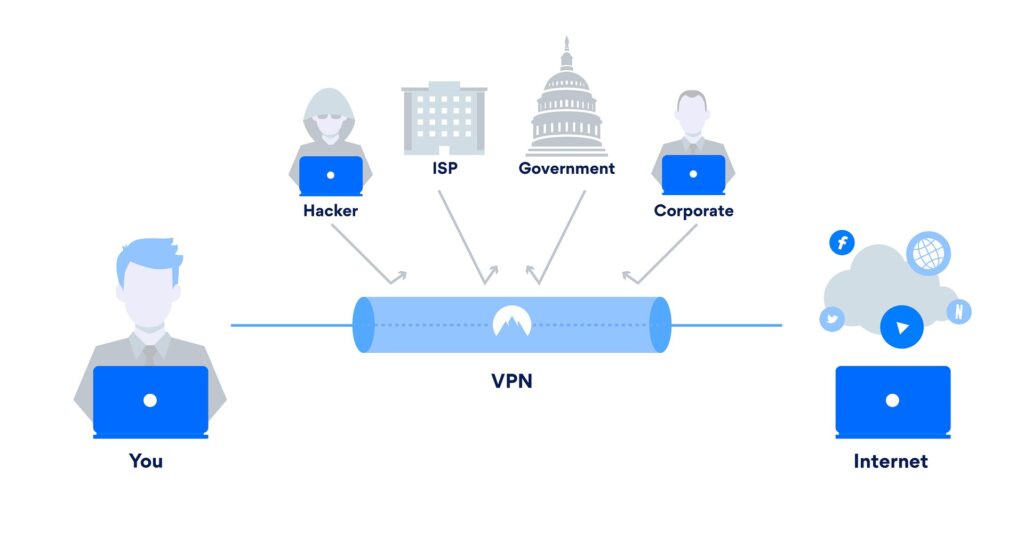

Serwer VPN wewnętrznie przypisuje nowy adres IP do urządzenia końcowego. Podczas przeglądania Internetu zewnętrzny adres IP serwera VPN jest widoczny na odwiedzanych stronach internetowych zastępując tym samym oryginalny adres IP urządzenia. Wszystkie przesyłane wówczas dane pomiędzy urządzeniem końcowym a serwerem VPN są odizolowane od reszty Internetu za pomocą szyfrowania.

Co dzieje się w chwili połączenia z VPN?

Zaszyfrowane linie danych w sieci VPN nazywane są tunelami VPN i są odporne na podsłuchy przez niezabezpieczony Internet. Na wejściu do tunelu wszystkie informacje są pakowane w pakiety danych i ponownie rozpakowywane na końcu tego tunelu. Oznacza to, że są na drugą stronę docierają w oryginalnej formie.

Wymagana do tego wymiana kluczy odbywa się automatycznie po nawiązaniu połączenia. Ogromną zaletą VPN jest to, że dane warte ochrony mogą być bezpiecznie wymieniane z siecią lokalną z dowolnej lokalizacji – nawet znajdując się w innym kraju lub na innym kontynencie. Istnieją jednak również kraje, w których korzystanie z VPN jest zabronione.

W czym pomaga sieć VPN?

Sieć VPN docenią zwłaszcza te osoby, które nie chcą rezygnować z komfortu korzystania z publicznych hotspotów. VPN przesyła wszystkie dane przez Internet w postaci zaszyfrowanej. W ten sposób zapobiega się ewentualnym próbom szpiegowania przez innych użytkowników w publicznej sieci.

W firmach sieci VPN są często używane do bezpiecznego łączenia chociażby pracowników z domu lub umożliwiają pracownikom terenowym mobilny dostęp do centralnych aplikacji i danych w firmie podczas podróży – słowem kluczowym jest tutaj praca zdalna. Specyficzne dla firmy wytyczne dotyczące bezpieczeństwa mają zwykle zastosowanie do urządzeń mobilnych używanych do celów biznesowych, przy czym jednym z celów jest uniemożliwienie osobom niepowołanym uzyskania dostępu do poufnych danych w sieci firmowej, na przykład poprzez kradzież urządzenia.

Inny obszar zastosowań VPN dotyczy wirtualnego ujednolicenia dwóch oddzielonych przestrzennie sieci lokalizacyjnych — jest to dobre nie tylko dla przedsiębiorstw biznesowych, ale także na przykład dla uniwersytetów, instytucji administracji państwowej lub organizacji pozarządowych. Oprócz szyfrowania transmisji danych, połączenie z witryną może być również zabezpieczone przez specjalnie wzmocnioną bramę VPN, aby zapewnić jeszcze lepszą ochronę przed cyberatakami.

Podsumowując, rozwiązania VPN nadają się do wielu różnych zastosowań. W większości przypadków prędkość transmisji jest zmniejszona ze względu na technologię. Z drugiej strony, szyfrowane tunele VPN umożliwiają bezpieczną komunikację za pośrednictwem stosunkowo niezabezpieczonego i niegodnego zaufania medium, jakim jest publiczny Internet.

Sieci VPN nie należy jednak mylić z szyfrowanym protokołem transmisji HTTPS

Protokół ten zabezpiecza integralność i poufność komunikacji między określonym serwerem internetowym a przeglądarką internetową w sieci WWW. Z drugiej strony VPN szyfruje komunikację danych pomiędzy dwoma punktami końcowymi — na przykład pomiędzy urządzeniem końcowym a serwerem VPN. W związku z tym VPN może chronić Twoje dane, nawet jeśli nie korzystasz z przeglądarki, ale na przykład z aplikacji na smartfonie. Ponadto VPN może szyfrować cały ruch internetowy, dzięki czemu komunikacja nie może zostać odczytana ani zmieniona bez podjęcia dalszych,specjalistycznych działań.

VPN może być również bezpieczną alternatywą dla aplikacji inteligentnego domu

Jeśli sterujesz inteligentnymi urządzeniami domowymi, podłączonymi do sieci drzwiami, roletami lub termostatami grzewczymi bezpośrednio za pośrednictwem własnego routera sieci domowej, możesz uniknąć ryzyka wykorzystania takich danych przez producentów, operatorów chmury lub niepowołane strony trzecie w celu profilowania prywatnych nawyków życiowych.

Ponadto VPN eliminuje potrzebę bezpośredniego dostępu do urządzeń domowych z Internetu, co chroni przed próbami uzyskania dostępu przez osoby trzecie. Ponieważ jednak niektóre inteligentne urządzenia domowe wymagają obowiązkowego dostępu do chmury producenta w celu zapewnienia prawidłowej funkcjonalności, należy już przy zakupie produktu upewnić się, że inteligentne urządzenia domowe nie muszą być dostępne z Internetu.

Jak skonfigurować wirtualną sieć prywatną (VPN)?

To, co jest zalecane do wdrożenia technicznego w poszczególnych przypadkach, zależy zarówno od zamierzonego zastosowania, jak i od indywidualnego zachowania danego użytkownika VPN. Zasadniczo wszystkie urządzenia końcowe używane do surfowania po Internecie powinny być zabezpieczone podstawową ochroną w postaci aktualnego oprogramowania i programu antywirusowego. Najlepszy VPN może również zaoferować antywirus w pakiecie, dzięki czemu zapewni kompleksowe zabezpieczenie Twojego komputera, telefonu czy tableta.

Konfiguracja VPN za pośrednictwem routera sieci domowej

Niektórzy producenci routerów umożliwiają skonfigurowanie serwera VPN bezpośrednio w sercu sieci domowej. Oszczędza to czas i wysiłek, ponieważ nie jest już konieczne konfigurowanie oddzielnego dostępu VPN (serwera VPN), a także wspomnianego wcześniej przekierowania portów na routerze: gdy tylko centralny router skonfiguruje szyfrowane połączenia tunelowe, wszystkie urządzenia w sieci domowej automatycznie korzystają z komunikacji odpornej na podsłuch. Dotyczy to również urządzeń sieciowych, dla których pierwotnie nie przewidziano niezależnej konfiguracji VPN, takich jak chociażby kamera IP używana w domu.

Nie ma jednej procedury aktywacji funkcji VPN w routerze, ponieważ konkretna sekwencja kroków zależy od danego modelu routera. Szczegółowe instrukcje można jednak zazwyczaj znaleźć na stronie internetowej danego producenta. Niektórzy z nich oferują również aplikację umożliwiającą dostęp do routera VPN z urządzenia końcowego.

Wybór odpowiedniego dostawcy VPN

Wybierając odpowiedniego dostawcę, pierwszą rzeczą, która ma znaczenie w codziennym użytkowaniu, jest szybkość połączenia serwera VPN. Wystarczająca prędkość Internetu powinna być zagwarantowana nawet przy dużym obciążeniu. W tym celu operator VPN musi mieć kilka lokalizacji serwerów, aby móc absorbować szczytowe obciążenia podczas użytkowania.

Oprócz płatnych usług, rynek oferuje również szereg bezpłatnych możliwości. Sens ma także wypróbowanie kilku usług przed podjęciem ostatecznej decyzji — większość z nich standardowo oferuje gwarancję zwrotu pieniędzy w przypadku niezadowolenia z usługi. W przypadku darmowej sieci VPN zwykle trzeba zaakceptować ograniczenia funkcjonalne lub żyć ze stosunkowo niską jakością połączenia. Co więcej, często płacisz za darmową sieć VPN swoimi danymi osobowymi, które mogą być wykorzystywane na przykład w celach marketingowych.

Większość komercyjnych serwerów VPN oferuje też odpowiednie aplikacje do pobrania w sklepach z aplikacjami obsługiwanych systemów operacyjnych. Po udanej instalacji tryb VPN można zwykle aktywować jednym kliknięciem. Doświadczeni technicznie użytkownicy mogą również skonfigurować funkcję VPN bezpośrednio za pomocą ustawień systemowych systemu operacyjnego bez oprogramowania dostawcy.

VPN pokonuje blokady geograficzne

Połączenie VPN może być też bardzo przydatne podczas wakacji za granicą – na przykład, jeśli chcesz obejrzeć program niedostępny w danym kraju. Ta tak zwana blokada geograficzna działa poprzez blokowanie wszystkich adresów IP, które nie są przypisane do Polski. Jednak gdy tylko połączenie VPN zostanie nawiązane za pośrednictwem serwera VPN zlokalizowanego w Polsce, smartfon lub tablet automatycznie otrzyma adres IP, który nie jest blokowany. W ten sposób geoblokada zostaje ominięta.

VPN a bezpieczeństwo

Niezależnie od wariantu VPN, urządzenie zwykle otrzymuje widoczny zewnętrzny adres IP serwera VPN. Utrudnia to firmom internetowym śledzenie zachowania użytkownika podczas przeglądania Internetu. Jeśli na przykład własny router jest bramą VPN, urządzenie końcowe podłączone za pośrednictwem tej bramy zawsze otrzymuje widoczny adres IP, tak jakby było podłączone we własnej sieci domowej za własnym routerem – niezależnie od tego, gdzie faktycznie odbywa się połączenie. Dzięki VPN większe bezpieczeństwo przed podsłuchem idzie w parze z ochroną prywatności. Ponadto można jeszcze bardziej poprawić bezpieczeństwo komunikacji, preferując odwiedzanie stron z szyfrowaniem HTTPS i zwracając uwagę na szyfrowane aplikacje komunikatorów podczas czatowania.